Miért és hogyan törik fel a honlapodat, mi a következménye és mit tehetsz ellene? Mikor kell emiatt akár bírságot fizetned? Hogyan lehet a leggyorsabban helyreállítani a honlapodat? Konkrétan milyen vírusok léteznek, amik nemcsak a honlapodra, hanem számítógépedre is települhetnek és azok ellen hogyan védekezhetsz?

A kiberbűnözés úgy növekszik, mint eső után az erdei gomba, ezért nagyon fontos, hogy megelőzzük ezt, vagy azonnal hárítsuk el a problémát, ha megfertőzték a honlapunkat.

Ez azért fontos, mert a vírusos oldalak renoméja csökken, az ügyfelek messziről el fogják kerülni a honlapodat és a legrosszabb esetben a Google is kizárja majd a keresőből azt.

Emellett, ha ügyfél adatok is vannak a weblapodon amik kiszivárogtak, akkor azt a megfelelő hatóságoknál be kell jelenteni és még meg is bírságolhatnak. Magát a honlapot pedig a cégeddel azonosítják, tönkre is mehet a vállalkozásod, ha azt nem tartod megfelelően karban. A „megfelelően”-en van a hangsúly. De erről majd később egy konkrét friss esetet bemutatva, mert az ügyfél ezért fizetett, de sok értelme nem volt…

Miért törik fel a weblapodat?

Többféle vírus van, melyek más-más célzattal jönnek létre. Ezekről már volt szó: WordPress vírusellenőrzés és vírusirtás

Feltörhetik például azért a weblapodat, hogy azon keresztül spam-eljenek, kéretlen üzenetek felhasználására. De az is elképzelhető, hogy aloldalakat hoznak létre és például azon hirdetéseket helyeznek el vagy adathalászat miatt lépnek be az oldaladra. Ebben nincs semmi személyes, hacsak nem egy nagy multi vagy. Ezek ugyanis általában automatizált folyamatok és amíg e sorokat olvasod addig is megpróbálják feltörni a honlapodat.

Honnan tudhatod, hogy feltörték a honlapodat?

Sokszor sehonnan. De ha kéretlen tartalmat találsz rajta, beleértve új felhasználókat, vagy egyes funkciók nem működnek, nem tudsz belépni stb., akkor elég valószínű, hogy feltörték a honlapodat.

Egy példa: casino és egyéb aloldalakat indexelt a Google a honlap kapcsán, de teljesen más iparágban dolgozik az ügyfél

Mutatok egy konkrét esetet, melynek vírusmentesítését pár napja fejeztem be. Az ügyfél azzal keresett meg, hogy a Google-ban rákeresve a cégükre, nem kívánt pl. casino hirdetéseket tartalmazó aloldalak jelennek meg a honlapján, amiket természetesen nem ők hoztak létre. Valaki karban tartja a honlapot, de azt mondta, hogy elvileg minden rendben van. Hát, nem volt.

Konkrétan ilyen üzenetek voltak a Google találatokban, de nem szeretném kiadni az ügyfelet, így kép nélkül mutatom be:

„Ingyen pénz online – cég neve

cég elérhetősége”

Ezekkel a felirattal is megjelentek (többek között):

„Lottó játékok online”, „Balck Jack játék online ingyen”, „Sorsjegyek online”

A vírusos oldalak konkrétan így néztek ki, lásd részlet:

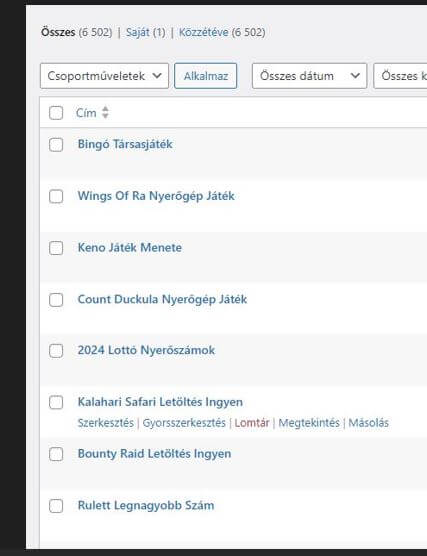

Ezekből csak 6502 került publikálásra:

Ezek bejegyzések formájában léteztek, de nem voltak elérhetőek a honlapról és a Search Console-t is feltörték. Mivel nagyjából 10-15 aloldalból áll a honlap, igencsak rontja a minőséget SEO szempontból, hogy ezen kívül gyatra minőségű 6502 bejegyzés is napvilágot látott. A Search Console 90 (vagy még több) nap alatt szokta frissíteni a találati listát, így ezek addig bent maradhatnak. Hiába töröltük őket.

Kérdéses, hogy érdemes-e átirányítani például a főoldalra, de ezzel úgynevezett lágy 404-es szerver üzenetet adunk a Google-nak, lehet, hogy egyszerűbb csak törölni és akkor előbb utóbb kiejti a 404-es bejegyzéseket a Google a találati listán. Más kérdés, hogy a lágy 404-es hibát is idővel a Google úgynevezett kemény 404-es hibának veszi és idővel kiejti őket. Lágy 404-es oldalról akkor beszélhetünk, ha a 6502 kamu casino és egyéb vírusos aloldalt a fő oldalra irányítjuk át. Ez azonban már SEO kompetencia.

A vírusmentesítés alkalmával sokszor a WordPress oldal egy részét újjá kell építeni és természetesen meg kell változtatni a jelszavakat. Mindenhol. Nemcsak a vírusokat, hanem a kapukat is likvidálni kell. Sajnos a szerver is elavult volt, így csekkolnunk kell azt is, hogy a hosting szolgáltatás mennyire megbízható.

Hogyan törték fel a weblapot?

Arra, hogy hogyan törték fel a weblapot, sok magyarázat van. Egyrészt sikerült megállapítani, hogy 2 hónappal korábban került erre sor és először a hosting szolgáltató jelezte a dolgot. Emellett nemhogy nem volt karban tartva a honlap, hanem a biztonság sem volt megfelelően kiépítve.

Ezért le kellett frissítenem a pluginokat és a grafikai sablont, ami ráadásul nem volt jogtiszta. Sajnos ez gyakran előfordul, hogy felépítenek egy weblapot, de elfelejtik megvenni a szoftvereket hozzá, így ugyan működik (egy darabig), de az nem frissíthető.

A honlapot feltörhetik az alapján is, hogy gyenge a jelszó, vagy valaki véletlenül kiadja, vagy nyilvános helyen lép be egy megfertőződött számítógépen keresztül stb.

A WordPress oldalak karbantartása miért fontos és mi köze van ennek a vírusokhoz?

A legrosszabb, mikor azt hisszük, hogy rendben van az oldal, fizetünk is érte, de valójában ez nem igaz. Az igazi karbantartás nem abból áll, hogy pár gombot megnyomva, pár dolgot lefrissítünk. Ezen a honlapon például voltak olyan fizetős pluginok, amik nem kerültek lefrissítésre. Azon keresztül is betörhetnek.

Nagyon fontos a WordPress weboldal karbantartása. A WordPress ugyanis egy nyílt forráskódú (teljesen átlátható) és nagyon népszerű, így ez kulcsfontosságú.

10 féle víruskategória

A lényeget fent összefoglaltam, most részletesebben, lényegre törően is kifejtem a vírusok fajtáit. Ezeket felhasználói szempontból is leírom, azaz a mindenkit érintő változatokat is ecsetelem, melyek mindenkit érintenek, akik számítógépet használnak, de előtte definiáljuk a malware-t.

Malware

A malware, vagyis a kártékony szoftver, egy átfogó kifejezés, amely különböző típusú kártékony programokat foglal magában. Ezek a programok a felhasználói adatok megszerzésére, a rendszer károsítására, vagy akár pénz vagy más értékes információ ellopására jönnek létre. A malware különböző formái közé tartozik a vírus, a féreg, a trojan, a ransomware és a spyware.

A malware fő céljai lehetnek a következők:

Adatlopás: Személyes vagy pénzügyi információk, például jelszavak, banki adatok és hitelkártya-információk ellopása.

Rendszerkárosítás: A számítógép vagy a hálózat működésének megzavarása, például a rendszer lassítása, törlése vagy módosítása.

Hozzáférés megszerzése: A támadók távolról irányíthatják a fertőzött eszközöket, ami lehetővé teszi számukra, hogy különböző támadásokat indítsanak.

- Trójai vírusok

A trójai vírus, egy olyan kártékony szoftver, amely úgy néz ki, mint egy hasznos program, de valójában rosszindulatú tevékenységeket végez a számítógépeden. A neve a híres trójai lóra utal, amelyik a görög mitológiában egy rejtett támadást segített elő. A trójai egyáltalán nem terjed magától, hanem általában valamilyen formában át kell adnod magadnak, például letöltések, e-mail csatolmányok vagy hamis programok formájában.

Miután a trójai bejutott a rendszeredbe, számos káros tevékenységet végezhet. Például:

– Különböző adatok kémkedése, mint jelszavak vagy banki adatok.

– Szoftverek letöltése és telepítése a hátsó ajtón keresztül, így a támadó irányítást szerezhet a számítógéped felett.

– Ransomware bevezetése, amellyel a fájljaidat titkosítja, majd váltságdíjat kér. Ennek kifizetésével nem biztos, hogy visszakapjuk az eredeti file-okat és támogatjuk a bűnözést is. Ezért érdemes rendszeresen teljes back up-ot készítenünk mindenről.

– Rendszerinstabilitás vagy a számítógép teljesítményének csökkentése.

A trójai vírussal szembeni védekezés érdekében fontos, hogy mindig megbízható forrásból töltsd le a programokat, használj tűzfalat, és rendszeresen frissítsd a biztonsági szoftveredet. Ezen kívül ajánlott vigyázni az e-mailes csatolmányokkal és a gyanús linkekkel, mivel ezek gyakran trójaiakat terjesztenek.

- Ransomware (zsarolóvírusok)

A ransomware, vagyis a zsarolóvírus, egy különösen veszélyes típusú kártékony szoftver, amely a honlapokon is megjelenhet. A működési elve az, hogy titkosítja a felhasználó fájljait vagy az egész rendszert, így azokhoz nem lehet hozzáférni, majd váltságdíjat követel a fájlok visszanyeréséért.

Ha egy honlapot támad meg ransomware, a következőképpen zajlik a folyamat:

Bejutás: A zsarolóvírus általában biztonsági réseken keresztül, adathalász támadások során vagy fertőzött hirdetéseken keresztül jut a weboldalhoz. Előfordulhat, hogy a weboldal adminisztrátorát célozzák meg, például hamis e-mailekkel.

Titkosítás: Miután a zsarolóvírus bejutott a rendszerbe, azonnal megkezdi a fájlok titkosítását. Ez lehetőséget ad arra, hogy az áldozat ne férjen hozzá a fontos adataihoz, például ügyféladatokhoz, dokumentumokhoz vagy képekhez.

Váltságkövetelés: A titkosítás után a zsarolóvírus egy üzenetet küld az áldozatnak, amelyben megmondja, hogy a fájlok visszanyeréséhez váltságdíjat kell fizetnie. A váltságdíjat, amit gyakran kriptovalutában kérnek, általában egy időkereten belül kell megfizetni, különben az adatokat véglegesen törlik.

Következmények: Ha a váltságdíjat kifizeted, nincs garancia arra, hogy a támadó tényleg visszaadja a fájlokat, sőt, sok esetben az áldozatok további támadások célpontjává válnak. Emellett a zsarolóvírusok miatt az üzleti folyamatok leállhatnak, ami jelentős anyagi kárt okozhat.

A ransomware elleni védekezés érdekében fontos, hogy a honlapok tulajdonosai és üzemeltetői gyakran frissítsenek a legújabb biztonsági javításokra, rendszeresen készítsenek biztonsági másolatot a fontos adatokról, és alkalmazzanak erős jelszavakat, valamint kétfaktoros hitelesítést. Emellett a felhasználóknak is érdemes vigyázniuk, hogy ne kattintsanak gyanús linkekre vagy ne töltsenek le ismeretlen forrásból származó fájlokat.

- Adware (hirdetéseket megjelenítő programok)

A hirdetéseket megjelenítő programok, más néven hirdetések terjesztésére szolgáló szoftverek, olyan alkalmazások, amelyek célja, hogy különféle hirdetéseket jelenítsenek meg a felhasználók számítógépén vagy weboldalain. Ezek a programok általában ingyenes szoftverekkel együtt települnek, és gyakran nem kérnek engedélyt a telepítéskor, amit előnyként használnak.

Ezek a programok többféle formában megjelenhetnek:

Böngészőbővítmények: Sok esetben hirdetéseket megjelenítő programok böngészőbővítmények formájában működnek. Ezek általában a böngészőbe integrálódnak, és a felhasználók keresési tevékenységei alapján hirdetéseket jelenítenek meg.

Injektáló programok: Ezek a programok közvetlenül a weboldalakba injektálnak hirdetéseket, így a felhasználók a látogatott oldalon találkoznak a hirdetésekkel. Ez sokszor zavaró lehet, hiszen elronthatja a weboldal megjelenését és használhatóságát.

Adware: Az adware, vagyis a reklámprogram, olyan szoftver, amely a telepítése után folyamatosan hirdetéseket jelenít meg, és ezáltal jövedelmet termel a fejlesztő számára. Az adware gyakran együtt települ más ingyenes programokkal, és nehezen eltávolítható.

A hirdetéseket megjelenítő programok több problémát is okozhatnak. Csökkenthetik a számítógép teljesítményét, mivel folyamatosan futnak a háttérben, és sok hirdetés megjelenítése lelassíthatja a böngészést. Ezen kívül a felhasználói adatokat is gyűjthetnek, így a felhasználók kereséseit és online viselkedését másoknak értékesíthetik.

A hirdetések megjelenítő programok elleni védekezés érdekében érdemes megbízható forrásból származó biztonsági szoftvereket használni, amelyek képesek észlelni és eltávolítani ezeket a programokat. Emellett fontos, hogy mindig figyelj arra, hogy mit telepítesz a számítógépedre, és olvasd el a telepítési folyamat során az engedélyeket, mert gyakran ott bújnak meg a figyelmeztetések a hasonló szoftverekről.

- Spyware (kémprogramok)

A kémprogramok, vagyis spyware, olyan kártékony szoftverek, amelyek titokban figyelik és gyűjtik a felhasználók tevékenységeit anélkül, hogy azok tudomást szereznének róla. Céljuk, hogy hozzáférjenek a felhasználók személyes adataihoz, például jelszavakhoz, banki információkhoz és böngészési szokásokhoz. A spyware általában rejtve fut a számítógép háttérben, és nehezen észlelhető.

A kémprogramok különböző formákban jelentkezhetnek, és többféle módon képesek megfertőzni az eszközöket:

Fertőzött szoftverek: Gyakran előfordul, hogy a kémprogramok ingyenes vagy megbízhatatlan forrásból származó szoftverek telepítésekor kerülnek a számítógépre. Ezek a szoftverek gyakran bundling technikával együtt települnek más, legitím szoftverekkel.

Hamis weboldalak: A felhasználók gyanútlanul látogatják ezeket a weboldalakat, ahol kémprogramokat telepítenek a számítógépükre. Gyakori, hogy ezek a weboldalak valamilyen ígéretes programot kínálnak, de a letöltött fájl valójában kártékony.

Phishing e-mailek: A kémprogramok terjesztésének egyik módja az adathalász e-mailek, amelyek hivatkozásokat tartalmaznak fertőzött fájlokra. Ha a felhasználó rákattint a hivatkozásra, a kémprogram települhet a rendszerére.

A kémprogramok következményei széleskörűek lehetnek. Az adatgyűjtés lehetőséget adhat a támadóknak, hogy hozzáférjenek érzékeny információkhoz, mint például banki adatok vagy online fiókokhoz tartozó jelszavak. Emellett a kémprogramok lassíthatják a számítógép működését, mivel folyamatosan futnak a háttérben, és más rendszerforrásokat is felhasználhatnak.

A kémprogramok elleni védekezés érdekében a felhasználóknak érdemes rendszeresen frissíteniük a számítógép operációs rendszerét és a telepített alkalmazásokat, valamint megbízható vírusirtó programokat használniuk. A legjobb gyakorlat, hogy mindig figyelmesen ellenőrizd, hogy mit töltesz le, és kerüld el a gyanús e-mailekben található hivatkozások megnyitását. Emellett érdemes biztonsági másolatokat készíteni a fontos adatokról, így minimalizálva a kár mértékét egy esetleges fertőzés esetén.

- Worms (féregvírusok)

A féreg egyfajta malware, amely képes önállóan terjedni a számítógépek között, anélkül, hogy felhasználói beavatkozásra lenne szüksége. Ezt általában úgy végzi, hogy kihasználja a hálózati sebezhetőségeket, és más számítógépekre másolja magát.

A féregvírusok jellemzői:

Önreprodukció: A féreg képes önállóan megkettőzni magát és más számítógépekre juttatni ugyanazon a hálózaton keresztül. Ez eltér a vírusoktól, amelyek egy hostfájlhoz kapcsolódva terjednek.

Hálózati terjedés: A féreg a hálózaton keresztül képes terjedni, és az interneten vagy egy helyi hálózaton keresztül juthat el a számítógépekhez.

Káros következmények: A féregvírusok gyakran lassítják a hálózatot, mivel folyamatosan új példányokat hoznak létre és terjesztik őket. Egyes féregvírusok kártékony tevékenységeket is végezhetnek, például adatokat törölhetnek vagy sebezhető rendszereket támadhatnak.

A malware és a féregvírusok elleni védekezés érdekében a felhasználóknak javasolt, hogy:

Rendszeresen frissítsék a számítógép operációs rendszerét és az alkalmazásokat, hogy megszüntessék a sebezhetőségeket.

Használjanak megbízható vírusirtó szoftvereket, amelyek képesek észlelni és eltávolítani a kártékony programokat.

Legyenek óvatosak az ismeretlen e-mailekkel és fájlokkal, és elkerüljék a gyanús hivatkozásokra való kattintást.

Rendszeres biztonsági mentéseket készítsenek az adataikról, így a lehetséges fertőzések esetén minimalizálhatják a veszteségeket.

Összességében a tudatosság és a megfelelő védelmi intézkedések segíthetnek megvédeni a számítógéped a malware és a féregvírusok ellen.

- Phishing (adathalász támadások)

A phishing, vagyis adathalász támadás, egy olyan kiberbűnözési módszer, amely során a támadók megpróbálnak megtéveszteni felhasználókat, hogy érzékeny információkat, például jelszavakat, banki adatokat vagy személyes információkat adjanak meg. Jellemzően e-mail, SMS vagy közösségi média üzenetek formájában valósítják meg a támadást, gyakran úgy, hogy megbízható forrásnak álcázzák magukat, például bankoknak, népszerű online szolgáltatóknak vagy ismert cégeknek.

A Phishing Típusai

E-mail Phishing: Ez a leggyakoribb forma, amikor a felhasználók egy látszólag hivatalos e-mailt kapnak, ami arra kér, hogy kattintsanak egy linkre vagy töltsenek le egy fájlt. Az e-mail gyakran tartalmaz sürgető üzenetet, mint például „azonnal frissítened kell az adatokat” vagy „a fiókodot le fogjuk zárni”.

Spear Phishing: Ez a módszer célzottabb, hiszen a támadók konkrét egyéneket vagy szervezeteket céloznak meg. A levelet személyre szabják, figyelembe véve a célpont érdeklődési körét vagy szokásait, így hitelesebbnek tűnik.

Whaling: Ez a spearfishing egy különösen nagy értékű célpont ellen irányul, például egy cég vezetői vagy fontos döntéshozói ellen. Az ilyen típusú támadások általában részletesebbek és átgondoltabbak.

Vishing: A „voice phishing” rövidítése, amikor a támadók telefonon próbálnak személyes adatokat kicsalni. Gyakran magukat banki munkatársaknak vagy más hivatalos személyeknek adják ki.

Smishing: Ez SMS üzeneteken keresztül történik, ahol a támadók gyanús linkeket küldenek, vagy megpróbálják telefonon keresztül kicsalni az adatokat.

A Phishing Módszerei

A támadók különböző technikákat használnak az adathalász támadásaik során:

Hamisdokumentumok: Olyan dokumentumokat küldenek, amelyek megbízható forrásra hasonlítanak, például hamisított számlákat vagy értesítéseket.

Csaló hivatkozások: A linkek gyakran elrejtenek egy átirányítást, ami egy hamisított weboldalra visz, amely az eredetire hasonlít, de nem az.

Sürgető üzenetek: A támadók gyakran használják a sürgősség érzetét, hogy a felhasználó gyorsan, gondolkodás nélkül cselekedjen.

Hogyan Védekezhetsz a Phishing Támadások Ellen

Legyél óvatos az e-mailekkel: Mindig nézd meg a feladót és az e-mail címét. Ha gyanús, ne kattints rá a linkre, és ne nyisd meg a mellékleteket.

Két faktoros hitelesítés: Használj két faktoros hitelesítést (2FA) a fiókjaid védelme érdekében, így még ha valaki megszerezné a jelszavadat, nem tudna hozzáférni a fiókodhoz.

Weboldalak hitelesítése: Mindig ellenőrizd a weboldal URL-címét, hogy biztosan a hivatalos oldalra navigálj.

Frissítsd a szoftvereket: Rendszeresen frissítsd az operációs rendszert és a szoftvereket, hogy megszüntesd a sebezhetőségeket.

Tudatosítsd másokat: Beszélgess a barátaiddal és családtagjaiddal az adathalász támadásokról, és tanítsd meg őket arra, hogy hogyan ismerjék fel ezeket.

A phishing egy folyamatosan fejlődő fenyegetés, de a tudatossággal és a megfelelő elővigyázatossággal sokat tehetsz annak érdekében, hogy megvédd magad az ilyen támadásoktól.

7. Rootkit-ek

A rootkit egy kártékony szoftver, amelyet a támadók arra használnak, hogy titkosítva észlelhetetlenné tegyenek különböző tevékenységeket egy számítógépen vagy rendszeren. A rootkit célja, hogy lehetővé tegye a támadó számára a rendszerhez való hozzáférést és kontrollt, miközben elkerüli a felfedezést. A név a “root” szóból ered, ami a számítógépes rendszerek legmagasabb szintű (adminisztrátori) jogosultságát jelenti.

A Rootkit Jellemzői

Láthatatlanság: A rootkit-ek kifejezetten arra készültek, hogy elrejtsenek bizonyos fájlokat, folyamatokat vagy rendszerinformációkat. Ezzel próbálják megakadályozni, hogy a víruskereső szoftverek és a felhasználók észleljenek bármit, ami gyanús lehet.

Magas szintű jogosultság: A rootkit-ek általában olyan jogosultságokkal rendelkeznek, amelyek lehetővé teszik számukra, hogy módosítsák a rendszer beállításait, telepítsenek további kártékony szoftvereket, vagy gyűjtsenek adatokat anélkül, hogy a felhasználó észrevenné.

Több platform: A rootkit-ek nemcsak Windows rendszeren terjednek, hanem Linux, Mac és más operációs rendszerek esetében is megtalálhatóak.

A Rootkit Típusai

Kernel-mode Rootkits: Ezek a rootkit-ek a rendszer kernel szintjén települnek, ami lehetővé teszi számukra, hogy közvetlenül hozzáférjenek a hardverhez és a rendszer erőforrásaihoz. Ezek a legnehezebben észlelhető rootkit-ek, mivel a rendszer operációs rendszerének egy részét képezik.

User-mode Rootkits: Ezek a rootkit-ek a felhasználói szinten működnek, és gyakran alkalmazásokat céloznak meg. Ezek észlelhetőbbek lehetnek, mivel nem férnek hozzá a rendszer legmélyebb szintjeihez.

Firmware Rootkits: Ezek a rootkit-ek a hardver, például a BIOS vagy UEFI szintjén települnek, és lehetővé teszik a támadók számára, hogy a gép indításakor aktiválják őket, anélkül, hogy a felhasználó észrevenné őket.

A Rootkitekkel Szembeni Védekezés

Frissítések: Tartsd naprakészen az operációs rendszert és az alkalmazásokat, hogy eltávolítsd a legfrissebb biztonsági rések állapotát. A frissítések gyakran tartalmaznak javításokat a sebezhetőségekre.

Víruskeresők és Malware eltávolító eszközök: Használj megbízható víruskereső szoftvert, amely képes észlelni a rootkit-eket is. Sok antimalware program tartalmaz speciális funkciókat a rootkit észlelésére.

Rendszerellenőrzések: Időnként végezz rendszerellenőrzéseket az operációs rendszer fájljainak és folyamatainak átvizsgálásával, hogy keresd a gyanús tevékenységeket.

Óvatosság az észlelés során: Legyél óvatos az ismeretlen forrásokból származó szoftverek letöltésével és telepítésével. A kiberbűnözők gyakran használják a hamis alkalmazásokat, hogy rootkit-eket telepítsenek a felhasználók gépére.

Összegzés

A rootkit-ek komoly fenyegetést jelentenek, hiszen a rendszer mélyén rejtőznek, és titkosan manipulálhatják a számítógép működését. A tudatosság és a megfelelő védelmi intézkedések segíthetnek abban, hogy észlelni tudjuk a rootkit-eket, és megőrizzük a rendszer biztonságát.

- Botnetek

A botnet egy olyan hálózatot jelöl, amelyet több ezer vagy akár több millió kompromittált számítógép (bot) alkot. Ezeket a gépeket kiberbűnözők irányítják egy központi régióból, és gyakran a felhasználók tudta nélkül működnek. A botnetek általában különböző célokra használhatóak, például DDOS-támadások lebonyolítására, spam e-mailek küldésére vagy érzékeny adatok, például jelszavak és banki információk ellopására.

A Botnetek Működése

Kompromittálás: A botnetek első lépése a számítógépek megszerzése, amit általában kártékony szoftverek (malware) révén érnek el. A felhasználók gyakran anélkül töltik le a vírust, hogy észrevennék, lehet ez például egy hamis program vagy egy adathalász e-mail.

Kapcsolódás a Kontrollerhez: Miután a számítógép kártékony szoftverrel fertőződött, csatlakozik a botnet irányító szerveréhez, amely általában egy Command and Control (C&C) szerver. Ezen keresztül a támadók utasításokat adhatnak a fertőzött gépeknek.

Műveletek végrehajtása: A támadók különböző feladatokat rendelhetnek a botokhoz, például nagy forgalmú támadások indítása, spam küldése, vagy adatok gyűjtése.

A Botnetek Használati Formái

DDoS (Distributed Denial of Service): A botnetek tenyérnyi számú gépet használnak arra, hogy túlterheljék egy adott szerver forgalmát, ezzel leállítva annak működését.

Spamküldés: A botnetek képesek tömeges e-maileket küldeni, amelyek gyakran hirdetéseket tartalmaznak vagy adathalászatra irányulnak.

Adatlopás: A támadók szintén megpróbálják kicsalni a felhasználók érzékeny adatait, például banki bejelentkezéseiket, jelszavaikat vagy egyéb személyes információikat.

Kriptovaluta bányászat: Sok kiberbűnöző használja a fertőzött gépeket kriptovaluta bányászására, így hasznot húznak a felhasználók erőforrásaiból.

Hogyan Védekezhetsz a Botnetek Ellen?

Frissítések: Tartsd naprakészen az operációs rendszeredet és a telepített alkalmazásokat, hogy megszüntesd a sebezhetőségeket.

Víruskereső szoftverek: Használj megbízható víruskereső és kártevőeltávolító programokat, melyek képesek észlelni a botnet tevékenységeket.

Cautious Browsing: Legyél óvatos a gyanús weboldalakkal és linkekkel, valamint ne tölts le ismeretlen forrásból származó programokat.

Tűzfal használata: Használj tűzfalat a számítógéped védelme érdekében, mivel ez segíthet a bejövő és kimenő forgalom ellenőrzésében.

Edukatív Programok: Ismerd meg a szokásos kiberfenyegetéseket, és tudasd másokkal is, hogy hogyan védhetik meg magukat hasonló támadásoktól.

Összegzés

A botnetek komoly veszélyt jelentenek a felhasználók és vállalatok számára, mivel a fertőzött gépek bármikor felhasználhatók kiberbűnözésre vagy adatok ellopására. A megfelelő tudatosság és védekezési intézkedések követésével csökkentheted a kockázatokat, és megvédheted az adataidat a botnetek által okozott fenyegetésektől.

- Cryptojacking (kriptopénz bányászás)

A tojacking (azaz “tojáslopás”) egy viszonylag új, de egyre növekvő probléma a kriptopénz bányászás világában. A kifejezés a “toy” (játék) és “hacking” (hackelés) szavakból eredeztethető, és általában arra utal, amikor egy támadó jogosulatlanul fér hozzá mások számítógépének vagy eszközének erőforrásaihoz, hogy kriptopénzt bányászhasson anélkül, hogy a felhasználó tudna róla.

A Tojacking Működése

Fertőzés: A tojacking kezdeti lépése általában a rosszindulatú szoftverek telepítése. Ez történhet például olyan programok vagy weboldalak letöltésével, amelyek rejtett bányászprogramokat tartalmaznak. A felhasználók sok esetben nem is gyanakszanak, hogy valami rossz dolog történik, mert a bányászó programok a háttérben futnak.

Erőforrások Kihasználása: Miután a bányászó szoftver telepítve van, elkezdi a felhasználó számítógépének erőforrásait (például a CPU-t és a GPU-t) felhasználni a kriptopénz bányászására. Ez jelentős teljesítménycsökkenést okozhat a felhasználó által végzett feladatokban, mint például a böngészés, játék vagy videószerkesztés.

Kriptopénz Generálása: A támadó a bányászott kriptopénzt a saját céljaira használja fel, ami pénzügyi hasznot jelent számukra, míg a megfertőzött felhasználó sokszor észre sem veszi, hogy mi történik.

A Tojacking Hatásai

Teljesítménycsökkenés: A felhasználók gyakran tapasztalnak lassabb gépeket, magasabb hőmérsékletet, vagy felesleges zajt a ventilátoroktól, ami a megnövekedett terhelés jele lehet.

Energiafogyasztás: A bányászat energiaigényes folyamat, így ha a felhasználó számítógépének erőforrásait használják, az energiaköltségek is drasztikusan megnövekedhetnek.

Biztonsági Kockázatok: A tojacking során telepített rosszindulatú szoftverek egyéb káros tevékenységekre is képesek lehetnek, mint például adatlopás vagy más típusú kiberbűnözés.

Hogyan Védekezhetünk a Tojacking Ellen?

Antivírus és Antimalware Szoftverek: Használj megbízható víruskereső programokat, amelyek képesek észlelni a bányászó szoftvereket is.

Frissítések: Rendszeresen frissítsd az operációs rendszert és az alkalmazásokat, hogy csökkentsd a sebezhetőségeket, amelyek kihasználhatóak lehetnek.

Óvatosság az Ismeretlen Forrásokkal: Csak megbízható forrásból tölts le programokat, és légy óvatos a gyanús weboldalak látogatásakor.

Hálózati Monitorozás: Figyeld a hálózatforgalmat, és keresd a gyanús tevékenységeket, például a szokásosnál nagyobb CPU-használatot vagy adathálózati forgalmat.

Adblocker Használata: Használj hirdetésblokkoló szoftvereket, amelyek megelőzhetik a bányászó kódok futtatását a weboldalakon.

Összegzés

A tojacking komoly problémát jelent a kriptopénz bányászás világában, és a felhasználók számára súlyos következményekkel járhat, anélkül, hogy észrevennék a történteket. A megfelelő óvatosság és védelmi közelítések alapján csökkentheted a tojacking okozta veszélyeket, és megvédheted a számítógépeden tárolt adatokat, valamint a rendszer teljesítményét.

- Malvertising (káros reklámok)

A malvertising, vagyis a káros reklámok olyan hirdetéseket jelöl, amelyek rejtett módon kártékony szoftvereket terjesztenek. Ezek a reklámok gyakran megjelennek megbízható weboldalakon, és úgy tűnnek, mint a normál hirdetések, viszont céljuk a felhasználók megtévesztése. A malvertising jelensége különösen aggasztó, mert még a legbiztonságosabbnak tartott weboldalakon is előfordulhat.

Hogyan Működik a Malvertising?

Káros Kód: A malvertising leggyakoribb formája, amikor egy hirdetés kártékony kódot tartalmaz, amely automatikusan letölthet egy vírust vagy más kártékony szoftvert a felhasználó számítógépére. Ezt a kódot sokszor rejtve tartják, így a felhasználó nem is gyanakszik rá.

Reklám Hálózatok: A malvertising kampányokat gyakran reklámhálózatokon keresztül juttatják el a felhasználókhoz. A reklámhálózatok nem mindig ellenőrzik alaposan a hirdetéseiket, így a kártékony reklámok könnyen megjelenhetnek közöttük.

Szeletelés és Felfedezés: A támadók különböző technikákat alkalmaznak, hogy a hirdetések felfedezése ne legyen könnyű. Hasonlóképpen, mint a phishing módszereknél, a felhasználók általában nem veszik észre, hogy valami gyanús történik.

Szoftverek és Cookiek: Ha egy felhasználó rákattint egy ilyen hirdetésre, az gyakran azonnal letölt egy kártékony programot, vagy átirányítja őt egy felületre, ahol más típusú adathalász kísérletek történnek.

A Malvertising Hatásai

Adathalászat: A káros reklámok célja lehet a felhasználói adatok, például bejelentkezési adatok, banki információk vagy személyes adatok megszerzése.

Kártékony Szoftverek: A malvertising gyakran vezethet kártékony szoftverek telepítéséhez a számítógépre, amely adatokat lop, vagy más kártevő tevékenységeket végez.

Teljesítménycsökkenés: A kártékony programok futtatása lelassíthatja a számítógépet, és instabilitást okozhat a rendszerben.

Pénzügyi Károk: Az adatlopás és a kártékony szoftverek következményeként pénzügyi veszteségek is bekövetkezhetnek, mivel a támadók hozzáférhetnek a banki adatokhoz is.

Hogyan Védekezhetsz a Malvertising Ellen?

Reklámblokkolók: Használj reklámblokkoló szoftvereket, amelyek segíthetnek kiszűrni a gyanús reklámokat és megakadályozni azok megjelenését.

Antivirus Programok: Telepíts megbízható víruskereső szoftvert, amely észlelheti a kártékony programokat és megakadályozhatja azok telepítését.

Óvatos Internetböngészés: Legyél körültekintő a gyanús weboldalakon és hirdetéseken. Ne kattints ismeretlen vagy kétes hirdetésekre.

Frissítések: Tartsd naprakészen a böngésződ és a használt alkalmazásokat, mert a frissítések gyakran tartalmaznak biztonsági javításokat, amelyek csökkenthetik a sebezhetőségeket.

Óvatos Letöltések: Csak megbízható forrásból tölts le szoftvereket, és mindig ellenőrizd azokat víruskereső programmal, mielőtt telepíted őket.

Összegzés

A malvertising egy komoly fenyegetés a digitális világban, mivel a kártékony reklámok akár a legmegbízhatóbb weboldalakon is felbukkanhatnak. Fontos, hogy tudatosan védekezzünk a káros hirdetések ellen és figyeljünk a biztonságunkra. A megfelelő védelmi intézkedések követésével csökkentheted a malvertising okozta kockázatokat, és biztonságosabban böngészhetsz az interneten